ครั้งแรกของโลก! Google พบแฮกเกอร์ใช้ AI สร้างช่องโหว่ Zero-day เจาะทะลุ 2FA

Google Threat Intelligence Group เปิดเผยว่าพบกรณีแรกของโลกที่แฮกเกอร์ใช้ปัญญาประดิษฐ์ (AI) พัฒนา Zero-Day Exploit (ช่องโหว่ที่ยังไม่มีแพตช์แก้ไข) เพื่อเจาะระบบยืนยันตัวตนสองชั้น (2FA) ของเครื่องมือบริหารระบบโอเพนซอร์สชื่อดัง โดย Google ระบุมีความเชื่อมั่นสูงว่า AI ถูกใช้ในการค้นหาและสร้างอาวุธไซเบอร์ดังกล่าวโดยตรง

🤖 ครั้งแรกในโลก: AI ถูกนำมาสร้างช่องโหว่ Zero-Day

Google Threat Intelligence Group (กลุ่มข่าวกรองภัยคุกคามของ Google) รายงานในบล็อกโพสต์เมื่อวันอังคารที่ผ่านมาว่า ได้สังเกตเห็นปฏิบัติการที่น่าสะพรึงกลัว กลุ่มอาชญากรไซเบอร์ที่มีชื่อเสียงได้จับมือกันวางแผน "ปฏิบัติการโจมตีช่องโหว่แบบหมู่" (Mass Vulnerability Exploitation Operation) โดยใช้ Zero-Day ที่พัฒนาขึ้นด้วยความช่วยเหลือของ AI

เป้าหมายคือเครื่องมือบริหารระบบแบบ Web-Based โอเพนซอร์สชื่อดัง (ไม่ระบุชื่อ) โดยช่องโหว่นี้ทำให้แฮกเกอร์สามารถ ข้ามผ่านระบบ 2FA (การยืนยันตัวตนสองขั้นตอน — ระบบรักษาความปลอดภัยเพิ่มเติมที่ใช้กันแพร่หลายในบัญชีคริปโตและกระเป๋าเงินดิจิทัล) ได้อย่างสมบูรณ์ แม้ผู้โจมตีจะต้องมีรหัสผ่านที่ถูกต้องก่อนก็ตาม

🔍 หลักฐานที่บ่งชี้ว่า AI อยู่เบื้องหลัง

Google ระบุว่ามี "ความเชื่อมั่นสูง" ว่าผู้โจมตีใช้ AI Model ในการค้นหาและสร้างอาวุธจากช่องโหว่นี้ โดยหลักฐานสำคัญมีสองประการ

ประการแรก สคริปต์ที่ใช้โจมตีมีร่องรอยของ Hallucination (ภาพหลอนของ AI — ปรากฏการณ์ที่ AI สร้างข้อมูลที่ไม่มีอยู่จริง) และรูปแบบการเขียนโค้ดที่เป็นเอกลักษณ์เฉพาะของ AI

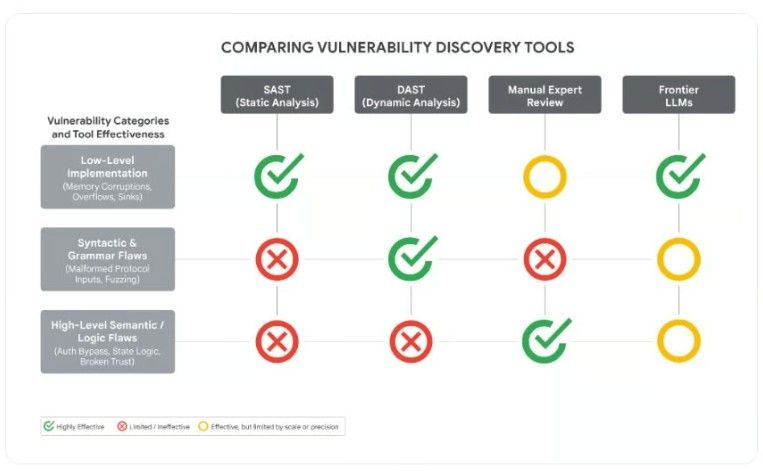

ประการที่สอง ลักษณะของช่องโหว่เองไม่ใช่ข้อผิดพลาดพื้นฐานอย่าง Memory Corruption (การทุจริตหน่วยความจำ) แต่เป็น "High-Level Semantic Logic Flaw" (ช่องโหว่เชิงตรรกะระดับสูง) ที่เกิดจากนักพัฒนาฝัง "สมมติฐานที่ไว้ใจได้" ไว้ในโค้ดแบบตายตัว (Hardcoded) ซึ่ง LLM (Large Language Model — โมเดลภาษาขนาดใหญ่) มีความสามารถเป็นพิเศษในการระบุจุดอ่อนประเภทนี้

ในรายงานเดียวกัน Google ยังระบุว่า Anthropic (บริษัท AI สัญชาติอเมริกัน ผู้พัฒนา AI Model ชื่อดัง) ได้เปิดเผยเมื่อเดือนที่แล้วว่า AI Model ล่าสุดของบริษัทอย่าง Claude Mythos สามารถตรวจพบช่องโหว่ซอฟต์แวร์ในระบบใหญ่ได้นับพัน ๆ รายการ

🌏 จีนและเกาหลีเหนือจับตามองเทคโนโลยีนี้

แม้รายงานจะไม่ระบุตัวตนผู้กระทำ แต่ Google เตือนว่า จีนและเกาหลีเหนือ ต่างแสดงความสนใจอย่างมีนัยสำคัญในการใช้ AI เพื่อค้นหาช่องโหว่ในระบบของประเทศอื่น นอกจากนี้ยังพบตระกูลมัลแวร์ (Malware — ซอฟต์แวร์อันตราย) หลายตัว ได้แก่ PROMPTFLUX, HONESTCUE และ CANFAIL ที่ใช้ LLM ในการหลบเลี่ยงระบบป้องกัน โดยสร้างโค้ดหลอกหรือโค้ดตัวเติมเพื่อพรางพฤติกรรมอันตรายไว้ภายใน

⚙️ อุตสาหกรรมการละเมิด AI กำลังเติบโต

สิ่งที่น่าเป็นห่วงยิ่งกว่าคือกระแส "Industrialized LLM Abuse" (การละเมิด LLM อย่างเป็นระบบอุตสาหกรรม) ที่กำลังขยายตัว อาชญากรไซเบอร์ได้สร้างระบบอัตโนมัติเพื่อ

- วนใช้บัญชี AI Premium ผ่าน Anti-Detect Browser (เบราว์เซอร์ซ่อนตัวตน)

- รวม API Key จากหลายแหล่งมาใช้ร่วมกัน

- ข้ามข้อจำกัดความปลอดภัยของ AI แบบ Bypass ในปริมาณมาก

ผลลัพธ์คืออาชญากรสามารถเดินระบบปฏิบัติการโจมตีโดยใช้ต้นทุนต่ำมาก แถมยังซ่อนตัวตนได้อย่างมีประสิทธิภาพ

Google สรุปว่าภัยคุกคามกำลังเคลื่อนมุ่งสู่ "Third-Party Data Connectors" (ตัวเชื่อมต่อข้อมูลจากบุคคลที่สาม) และ "Autonomous Skills" ที่ให้พลังกับระบบ AI ซึ่งเป็นจุดเปราะบางใหม่ที่น่ากังวลอย่างมาก

📎 ข่าวที่เกี่ยวข้องจาก Bitcoinaddict.com: เหตุการณ์นี้สะท้อนให้เห็นว่าแฮกเกอร์กำลังพัฒนาเทคนิคการโจมตีระบบ Cloud และบัญชีออนไลน์อย่างต่อเนื่อง เราเคยรายงานไว้ก่อนหน้านี้

👉 นักพัฒนาไทยโอด โดนแฮ็กบัญชี Google Cloud นำไปขุด Bitcoin โดนเรียกเก็บค่าบริการ 21 ล้านบาท!

👉 10 วิธีป้องกันมิจฉาชีพออนไลน์ ระวังตัวไม่ให้โดนโกงยังไงดี

🔗 อ้างอิงต้นฉบับ: CoinTelegraph / ภาพ thehackernews.com

💬 ความเห็นบรรณาธิการ Bitcoinaddict กรณีนี้ถือเป็นสัญญาณเตือนที่ชัดเจนว่าการรักษาความปลอดภัยด้วย 2FA เพียงอย่างเดียวนั้นไม่เพียงพออีกต่อไป โดยเฉพาะอย่างยิ่งสำหรับผู้ใช้งานคริปโตที่มักใช้ระบบนี้เพื่อป้องกันกระเป๋าเงินและบัญชีเทรด แม้ว่าภัยคุกคามจาก AI จะน่าวิตก แต่ฝั่งผู้ป้องกันก็กำลังใช้ AI เช่นกันในการแพตช์ช่องโหว่ก่อนที่ผู้ไม่หวังดีจะได้ประโยชน์ ยุทธศาสตร์ด้านความปลอดภัยในยุคนี้จึงต้องมองไปไกลกว่า 2FA สู่การป้องกันหลายชั้นอย่างครบวงจร

Tags / คีย์เวิร์ด SEO: Zero-Day Exploit, 2FA, แฮกเกอร์ AI, Google Threat Intelligence, LLM ความปลอดภัย, Cybersecurity คริปโต, ช่องโหว่ซอฟต์แวร์

— รายงานโดยทีมข่าว Bitcoinaddict.com