ผู้เชี่ยวชาญชี้! ปี 2026 ยังไม่ใช่ “วันสิ้นโลกคริปโต” จากควอนตัม แต่ถึงเวลาต้องเริ่มวางแผนรับมือ

ประเด็น Quantum Computing กลับมาถูกพูดถึงหนักอีกครั้งในช่วงปลายปี เมื่อหลายฝ่ายตั้งคำถามว่า “ปี 2026 คริปโตจะโดนเจาะไหม” โดยเฉพาะกับ Bitcoin (BTC) ที่พึ่งพาเทคโนโลยีการเข้ารหัสเพื่อปกป้องกระเป๋าเงินและการทำธุรกรรม

คำตอบจากผู้เชี่ยวชาญส่วนใหญ่คือ ยังไม่เกิด “Crypto Doomsday” ในปี 2026 แต่สิ่งที่ต้องจริงจังคือ “การเตรียมตัวล่วงหน้า” เพราะมีรูปแบบความเสี่ยงที่เริ่มเกิดขึ้นแล้ววันนี้ นั่นคือ Harvest Now, Decrypt Later หรือ “เก็บข้อมูลไว้ก่อน แล้วค่อยถอดรหัสทีหลังเมื่อเทคโนโลยีพร้อม”

ทำไมควอนตัมถึงถูกมองเป็นภัยต่อ Bitcoin

Bitcoin และบล็อกเชนส่วนใหญ่ใช้ Public-key cryptography: private key ใช้เซ็นธุรกรรม, public key ใช้ตรวจสอบความถูกต้อง ถ้าวันหนึ่งคอมพิวเตอร์ควอนตัมที่ทรงพลังมากพอสามารถ “คำนวณย้อนกลับ” เพื่อหา private key จาก public key ได้ ก็อาจเกิดการขโมยสินทรัพย์ในวงกว้าง (ในเชิงทฤษฎี)

ผู้เชี่ยวชาญในบทวิเคราะห์ชี้ตรงกันว่า “จุดเปราะ” หลักของคริปโตคือฝั่ง ลายเซ็นดิจิทัล (เช่น ECDSA) มากกว่าฟังก์ชันแฮชอย่าง SHA-256 ที่ทนทานกว่าในกรอบการโจมตีแบบควอนตัมบางประเภท

แต่ทำไมปี 2026 ยังไม่น่าจะพังจริง

แม้หลายบริษัทเทคเร่งวิจัยควอนตัม และ Microsoft เคยเปิดตัวชิป Majorana 1 ที่จุดกระแสถกเรื่อง “ความเร็วของควอนตัม” อีกระลอก

แต่ผู้เชี่ยวชาญจำนวนมากยังมองว่า การมีเครื่องที่ “ถอดรหัสระดับทำลายระบบได้จริง” ต้องใช้ความก้าวหน้ามหาศาล ทั้งจำนวน qubits ระดับสูง ความผิดพลาดต่ำ และความสามารถในการรันอัลกอริทึมลึก ๆ ได้ต่อเนื่อง ซึ่งยังเป็นอุปสรรคใหญ่ในทางปฏิบัติ

ถึงขั้นมีนักวิเคราะห์บางรายระบุว่า “เรื่องควอนตัมพัง Bitcoin” ส่วนใหญ่เป็น narrative เชิงการตลาดมากกว่าภัยเร่งด่วน และเราน่าจะยังห่างจากคอมพิวเตอร์ที่ทำลายคริปโตแบบปัจจุบันได้จริง “อย่างน้อยเป็นทศวรรษ”

ความเสี่ยงจริงของปี 2026: “Harvest Now, Decrypt Later”

แม้ระบบยังไม่พังในปีหน้า แต่ประเด็นที่น่ากังวลคือ ผู้โจมตีสามารถ “เก็บข้อมูลเข้ารหัส” ที่หาได้ในปัจจุบันไว้ก่อน เช่น ข้อมูลที่เกี่ยวกับ public keys หรือข้อมูลที่ถูกเข้ารหัสต่าง ๆ แล้วรอวันที่เทคโนโลยีถอดรหัสพร้อม จากนั้นค่อยย้อนกลับมาเปิดข้อมูลหรือโจมตี

ทำให้แนวคิด “เตรียมพร้อมก่อน” สำคัญกว่าเดิม เพราะต่อให้ควอนตัมยังไม่พร้อมใน 2026 แต่การเก็บข้อมูลเพื่อโจมตีในอนาคตสามารถเริ่มได้แล้ววันนี้

Bitcoin เสี่ยงแค่ไหน และควรทำอะไรตอนนี้

หนึ่งในประเด็นที่ถูกพูดถึงมากคือ “เหรียญจำนวนหนึ่งอาจเสี่ยงมากกว่าเหรียญอื่น” เพราะบาง address มี public key ถูกเปิดเผยบนเชนแล้ว ซึ่งในอนาคตอาจทำให้การโจมตี (หากมีควอนตัมที่แรงพอ) ทำได้ง่ายขึ้น

Deloitte เคยประเมินว่า มากกว่า 4 ล้าน BTC อาจอยู่ในกลุ่มที่ “potentially vulnerable” ในกรณีมีควอนตัมที่ทรงพลังเพียงพอ

แนวทางปฏิบัติที่มักถูกแนะนำในเชิงความปลอดภัย (โดยเฉพาะสำหรับผู้ถือระยะยาว/องค์กร) คือ

หลีกเลี่ยงการใช้ address ซ้ำ (address reuse) เพื่อลดการเปิดเผย public key โดยไม่จำเป็น

ติดตามแผนการอัปเกรดไปสู่ post-quantum cryptography และเตรียม “กระบวนการย้าย” (migration) หากมีมาตรฐาน/ซอฟต์แวร์รองรับในอนาคต

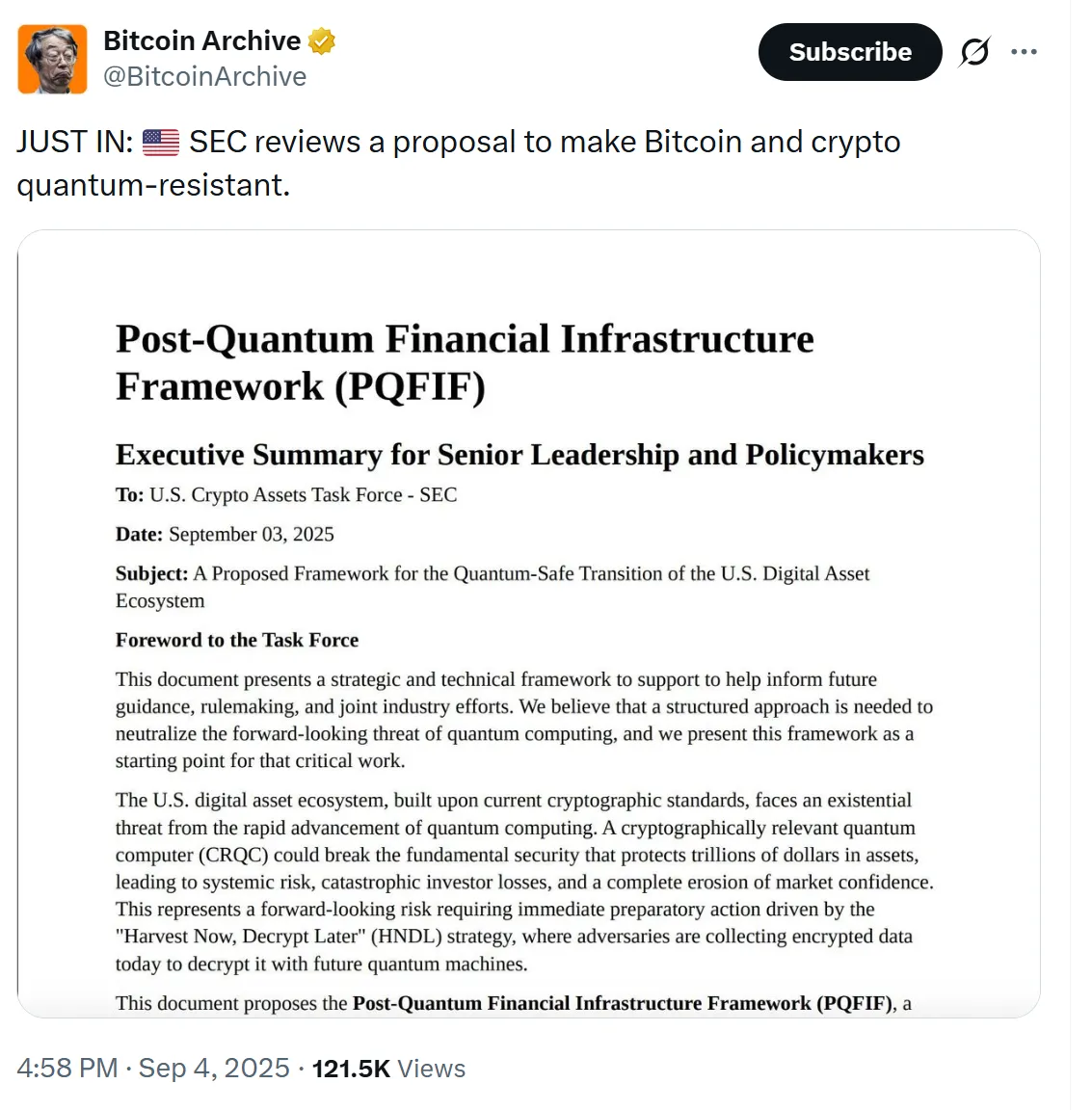

ในระดับนโยบายเอง ประเด็นควอนตัมก็เริ่มถูกยื่นให้หน่วยงานกำกับดูแลรับทราบมากขึ้น เช่นเอกสารที่ส่งให้ SEC ซึ่งเตือนความเสี่ยงเชิงระบบของ “cryptographically relevant quantum computers” ต่อสินทรัพย์ดิจิทัลที่พึ่งพา ECDSA

สรุป

ปี 2026 ยังไม่น่าใช่ปีที่ควอนตัมจะ “พัง Bitcoin” แบบทันที แต่ความเสี่ยงได้ขยับจากคำถาม “จะเกิดไหม” ไปสู่ “เมื่อไหร่” มากขึ้นเรื่อย ๆ และสิ่งที่สำคัญที่สุดตอนนี้คือ ลดพฤติกรรมที่เพิ่มความเสี่ยง (เช่น reuse address) และเริ่มเตรียมแผน Post-Quantum สำหรับอนาคต

อ้างอิง : cointelegraph.com

ภาพ coindesk.com