CertiK แฉ! เกาหลีเหนืออัปเกรดขโมยคริปโตสู่ระบบ "อุตสาหกรรม" กวาดเงิน 60% ความเสียหายทั่วโลก

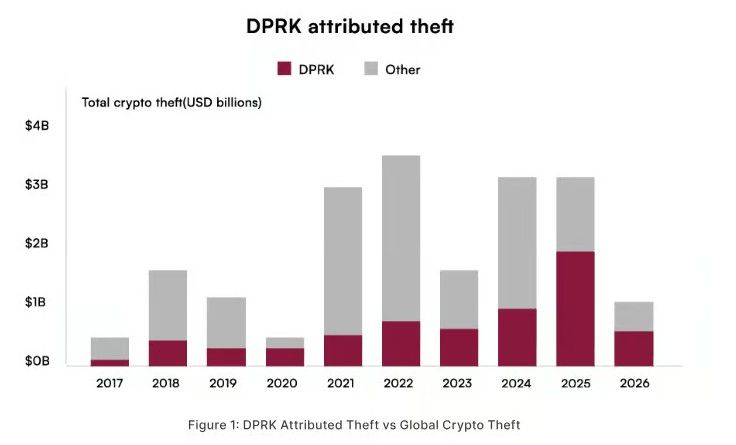

บริษัทด้านความปลอดภัยบล็อกเชน CertiK เปิดเผยรายงาน Skynet ล่าสุดว่า กลุ่มแฮกเกอร์ที่เชื่อมโยงกับ เกาหลีเหนือ (DPRK) ขโมยสินทรัพย์ดิจิทัลรวมกว่า 2.06 พันล้านดอลลาร์ (ราว 74,160 ล้านบาท) ในปี 2025 หรือคิดเป็น 60% ของมูลค่าความเสียหายจากการแฮกทั้งหมดในวงการคริปโตปีนั้น โดยรายได้เหล่านี้ถูกประเมินว่านำไปใช้สนับสนุนโครงการนิวเคลียร์และขีปนาวุธของรัฐบาลเปียงยาง และจากปี 2016 จนถึงต้นปี 2026 ความเสียหายสะสมจาก DPRK แตะ 6.75 พันล้านดอลลาร์ (ราว 243,000 ล้านบาท) แล้ว

🔍 เกาหลีเหนือ "อุตสาหกรรมขโมยคริปโต" — จาก 12% ของเหตุการณ์ แต่คว้าไป 60% ของมูลค่า

รายงาน Skynet จาก CertiK (บริษัทตรวจสอบความปลอดภัยบล็อกเชนชั้นนำ) ซึ่งเผยแพร่ต่อ Cointelegraph เมื่อสัปดาห์ที่ผ่านมา ระบุว่า ในปี 2025 มีเหตุการณ์ด้านความปลอดภัยในวงการคริปโตทั้งสิ้น 656 เหตุการณ์ คิดเป็นความเสียหายรวมกว่า 3.4 พันล้านดอลลาร์ (ราว 122,400 ล้านบาท) แต่กลุ่มที่เชื่อมโยงกับ DPRK รับผิดชอบเพียง 79 เหตุการณ์ หรือราว 12% ของจำนวนทั้งหมด

ตัวเลขที่น่าสะดุดใจคือ 79 เหตุการณ์นั้นคิดเป็น 60% ของมูลค่าทั้งหมดที่สูญไป CertiK อธิบายว่านี่คือสัญญาณของการปรับกลยุทธ์สู่ "ความแม่นยำและขนาดใหญ่" (Precision and Scale) โดยเลิกโจมตีแบบสุ่มถี่ยิบ แต่หันมาเจาะเป้าหมายที่มีสินทรัพย์มหาศาลแทน

CertiK สรุปว่า เกาหลีเหนือได้ "อุตสาหกรรมกรรม" (Industrialized) การขโมยคริปโตให้กลายเป็นกลไกหารายได้ระดับรัฐไปแล้วอย่างเป็นทางการ

💥 Bybit — เหตุการณ์ใหญ่ที่สุดในประวัติศาสตร์คริปโต

เหตุการณ์ที่ใหญ่ที่สุดในปี 2025 คือการแฮก Bybit (แพลตฟอร์มซื้อขายคริปโตชั้นนำ) เมื่อเดือนกุมภาพันธ์ ซึ่งสูญเสียสินทรัพย์ไปกว่า 1.5 พันล้านดอลลาร์ (ราว 54,000 ล้านบาท) CertiK ระบุว่าเหตุการณ์นี้เป็นฝีมือของกลุ่มที่รู้จักกันในชื่อ TraderTraitor ผ่านกระบวนการที่เรียกว่า Supply Chain Compromise (การโจมตีห่วงโซ่อุปทาน) โดยเจาะเข้าระบบของบุคคลที่สาม (Third-Party Signing Provider) ก่อน แล้วค่อยจี้เส้นทางเงินของ Bybit

ผลการวิเคราะห์ On-chain ของ CertiK พบว่า ภายในเวลาเพียง 1 เดือนหลังการแฮก กว่า 86% ของ Ether ที่ถูกขโมย ถูกแปลงเป็น Bitcoin โดยใช้เครื่องมือหลากหลาย ได้แก่ Mixing Services (บริการผสมธุรกรรมเพื่อลบรอย), Cross-Chain Bridges (สะพานข้ามเครือข่าย), DEX (Decentralized Exchange — ตลาดซื้อขายแบบกระจายศูนย์) และ OTC Broker (นายหน้าซื้อขายนอกตลาด)

🎭 วิวัฒนาการยุทธวิธี: จาก Phishing สู่ "แทรกซึมตัวต่อตัว"

CertiK บันทึกพัฒนาการของยุทธวิธีโจมตีของ DPRK ไว้ 3 ระยะ:

ระยะที่ 1 — Social Engineering: ยังคงเป็นวิธีหลัก ได้แก่ การส่งข้อเสนองานปลอม, แอบอ้างตัวเป็นนักลงทุน และสร้าง Code Repository ที่มีมัลแวร์ฝังอยู่

ระยะที่ 2 — Supply Chain Attack: เหตุการณ์แฮก Bybit และ Ronin Bridge ในปี 2022 เป็นตัวอย่าง โดย Ronin Bridge ถูกโจมตีผ่าน Spearphishing Campaign ที่ส่ง PDF ฝังมัลแวร์มาในรูปแบบนายหน้า LinkedIn ปลอม

ระยะที่ 3 — Physical Infiltration (แทรกซึมตัวต่อตัว): นี่คือพัฒนาการล่าสุดที่น่าจับตามอง โดยกรณีที่ CertiK ยกเป็นตัวอย่างคือเหตุการณ์ Drift Protocol บน Solana (แพลตฟอร์มซื้อขาย Derivatives แบบกระจายศูนย์) เมื่อเดือนเมษายน 2026 ซึ่งสูญเสียเงินไปกว่า 285 ล้านดอลลาร์ (ราว 10,260 ล้านบาท) หลังจากปฏิบัติการที่ใช้เวลา 6 เดือน รวมถึงการเข้าร่วมงาน Conference, การสร้างความสัมพันธ์ และการบิดเบือนกระบวนการ Governance

Jonathan Riss นักวิเคราะห์ Blockchain Intelligence ของ CertiK ระบุว่า ปฏิบัติการเหล่านี้ผสมผสานเทคนิคข่าวกรองแบบเดิมเข้ากับการเจาะระบบทางเทคนิค โดยเตือนว่า IT Worker และตัวกลางที่เชื่อมโยงกับ DPRK สามารถแทรกซึมเข้าสู่ตำแหน่งที่ได้รับความไว้วางใจในบริษัทคริปโตและ Fintech ของฝั่งตะวันตกภายใต้ตัวตนปลอมได้

🌐 ไม่ใช่แค่ปัญหาไซเบอร์ แต่คือภัยคุกคามระดับนานาชาติ

รายงานของ CertiK อ้างอิงการประเมินจากทั้งคณะผู้ตรวจสอบของสหประชาชาติและหน่วยข่าวกรองสหรัฐฯ ยืนยันว่า รายได้จากการขโมยคริปโตเหล่านี้ถูกนำไปสนับสนุน โครงการนิวเคลียร์และขีปนาวุธพิสัยไกล ของเกาหลีเหนือโดยตรง ทำให้เรื่องนี้ก้าวข้ามจากปัญหาความปลอดภัยทางไซเบอร์ กลายเป็นประเด็น ความมั่นคงระหว่างประเทศ

📎 ข่าวที่เกี่ยวข้องจาก Bitcoinaddict.com: เหตุการณ์นี้สืบเนื่องจากการแฮก Bybit ที่เราเคยรายงานไว้ก่อนหน้า

👉 Bybit ซึ้งใจ! CEO ขอบคุณบริษัทคริปโตที่ร่วมมือฝ่าวิกฤตแฮ็กประวัติศาสตร์

👉 Bybit เปิดตัว API ของกระเป๋าที่ถูกขึ้นบัญชีดำ หวังตามรอยคริปโตที่ถูกแฮ็ก

🔗 อ้างอิงต้นฉบับ: Cointelegraph / ภาพ fortune.com

💬 ความเห็นบรรณาธิการ Bitcoinaddict ตัวเลข 60% ของมูลค่าความเสียหายทั้งหมดมาจากกลุ่มเดียว บอกเราได้ชัดเจนว่าภัยคุกคามจาก DPRK ไม่ใช่การโจมตีแบบสุ่ม แต่เป็นปฏิบัติการรัฐที่มีการวางแผนระยะยาวอย่างเป็นระบบ น่าจับตามองเป็นพิเศษคือกลยุทธ์ "แทรกซึมตัวต่อตัว" ที่ใช้เวลาหลายเดือนซ่อนตัวในองค์กรก่อนโจมตี ซึ่งเป็นสัญญาณว่าวงการคริปโตต้องยกระดับมาตรฐานการตรวจสอบบุคลากร (KYE — Know Your Employee) ให้เทียบเท่าการตรวจสอบทางการเงิน สำหรับผู้ที่สร้างโปรโตคอลหรือทำงานในบริษัท Fintech ก็ควรทบทวนกระบวนการ Onboarding และสิทธิ์การเข้าถึงระบบของทีมอย่างรอบคอบ

Tags / คีย์เวิร์ด SEO: เกาหลีเหนือขโมยคริปโต, DPRK crypto hack, CertiK Skynet report, Bybit hack 2025, TraderTraitor, crypto security 2025, Lazarus Group คริปโต, ฟอกเงินคริปโต

— รายงานโดยทีมข่าว Bitcoinaddict.com