คนใช้ Mac ระวัง! Lazarus ส่งมัลแวร์ 'Mach-O Man' อาละวาด แฝงมากับการประชุม Zoom

นักวิจัยด้านความปลอดภัยไซเบอร์เปิดเผย แคมเปญมัลแวร์ macOS ตัวใหม่ชื่อ "Mach-O Man" ที่เชื่อมโยงกับ Lazarus Group (กลุ่มแฮกเกอร์ที่ได้รับการสนับสนุนจากรัฐบาลเกาหลีเหนือ) โดยใช้กลยุทธ์วิศวกรรมสังคมในรูปแบบ "ClickFix" หลอกเหยื่อให้เข้าร่วมการประชุม Zoom หรือ Google Meet ปลอม จากนั้นหลอกให้รันคำสั่งที่จะดาวน์โหลดมัลแวร์เข้าเครื่อง พูดง่ายๆ ก็คือเป้าหมายคือ ดักขโมยรหัสผ่าน คุกกี้ และข้อมูลบน Keychain ของเหยื่อ เพื่อเจาะเข้าระบบบริษัทคริปโตและฟินเทคนั่นเอง

🎯 Mach-O Man คืออะไร และเล่นงานอย่างไร?

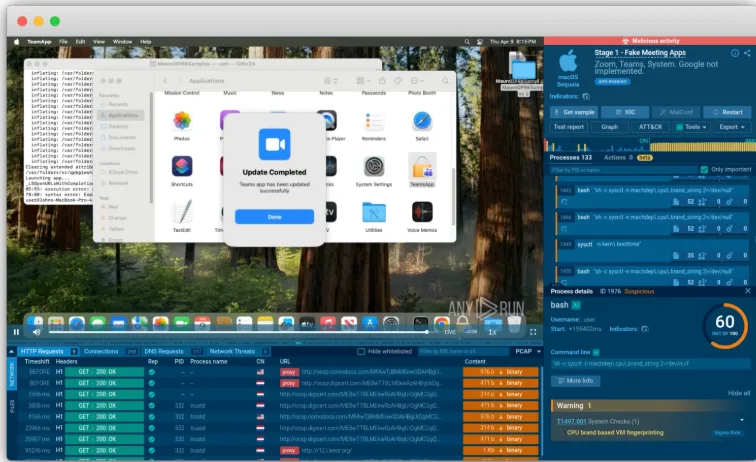

รายงานที่เผยแพร่เมื่อวันอังคารที่ผ่านมาโดย Mauro Eldritch ผู้ก่อตั้งบริษัทข่าวกรองภัยคุกคาม BCA Ltd. ระบุว่า ชุดมัลแวร์ "Mach-O Man" ถูกแจกจ่ายผ่านเทคนิควิศวกรรมสังคมที่เรียกว่า "ClickFix" (กลยุทธ์หลอกให้ผู้ใช้คลิกหรือรันคำสั่งเองโดยไม่รู้ตัว ว่ากำลังติดตั้งมัลแวร์)

กระบวนการโจมตีเริ่มจากการล่อเหยื่อเข้าร่วม "การประชุมทางไกลปลอม" บน Zoom หรือ Google Meet ก่อนที่หน้าจอจะแสดงข้อความให้เหยื่อรันคำสั่งบางอย่าง (อ้างว่าเพื่อแก้ปัญหาไมค์หรือกล้อง) แต่คำสั่งเหล่านั้น คือการดาวน์โหลดมัลแวร์เข้าเครื่องในพื้นหลัง โดยอาศัยการยินยอมจากผู้ใช้เอง จึงสามารถหลบเลี่ยงระบบป้องกันแบบดั้งเดิมได้อย่างเนียนๆ

🔓 เป้าหมายคือ "ข้อมูลทุกอย่างบนเครื่อง"

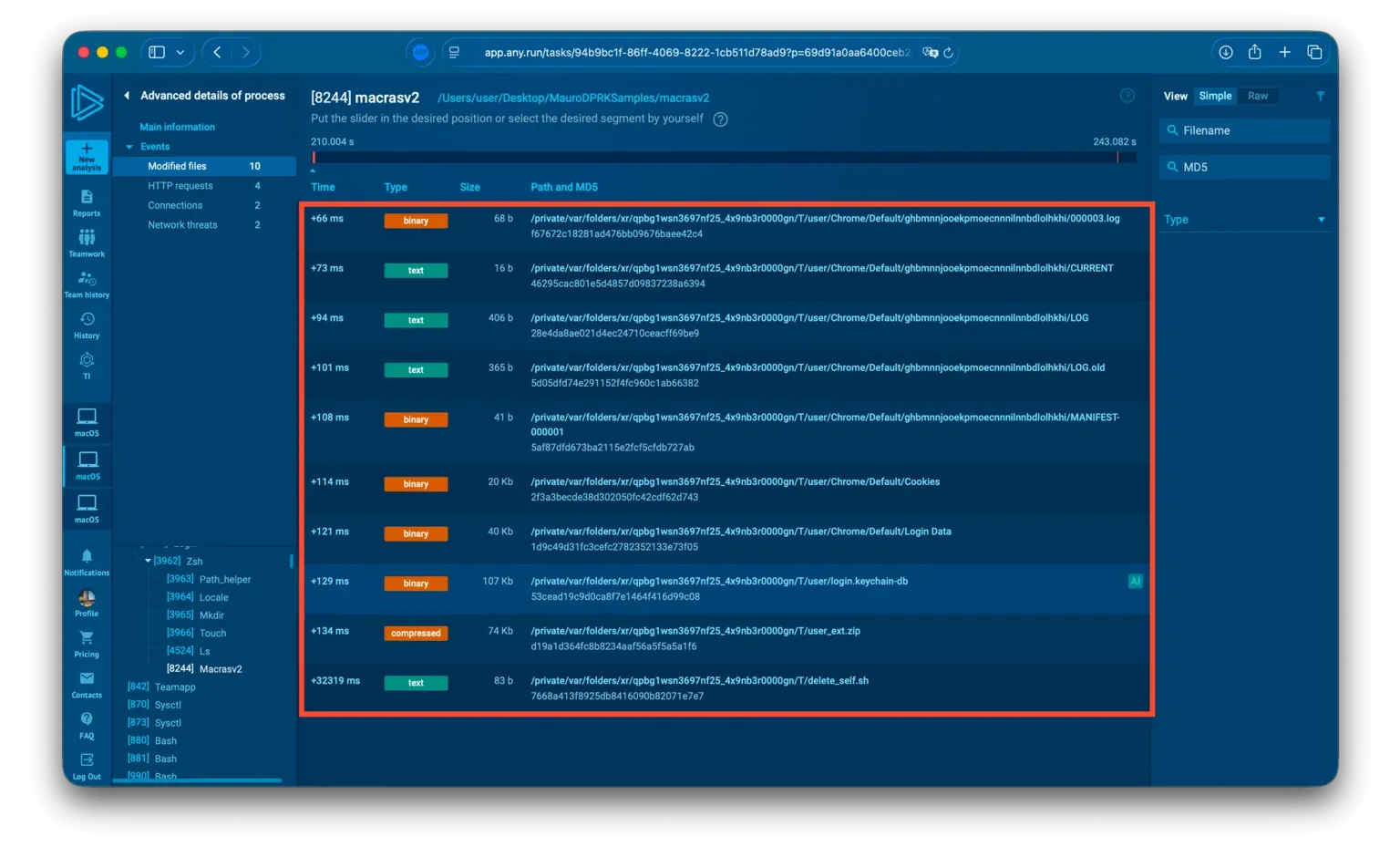

นักวิจัยระบุว่า เมื่อมัลแวร์ฝังตัวสำเร็จ ขั้นตอนสุดท้ายจะเป็น โปรแกรม Stealer (มัลแวร์ประเภทขโมยข้อมูล) ที่ออกแบบมาเพื่อดึงข้อมูลสำคัญ ได้แก่:

- ข้อมูลจาก Browser Extension ต่างๆ รวมถึง กระเป๋าคริปโตบนเบราว์เซอร์

- รหัสผ่านที่บันทึกไว้ในเบราว์เซอร์

- คุกกี้ (Cookies) สำหรับยึดครอง Session การล็อกอิน

- ข้อมูลใน macOS Keychain (คลังเก็บรหัสผ่านของระบบ Mac)

- ข้อมูลอ่อนไหวอื่นๆ บนเครื่อง

หลังจากรวบรวมข้อมูลครบแล้ว มัลแวร์จะบีบอัดทั้งหมดเป็นไฟล์ ZIP แล้วส่งออกผ่าน Telegram ไปยังแฮกเกอร์ ก่อนจะใช้สคริปต์ทำลายตัวเองด้วยคำสั่ง rm ของระบบเพื่อลบร่องรอยทั้งหมด โดยคำสั่งนี้จะลบไฟล์โดยไม่ต้องขอการยืนยันจากผู้ใช้

💰 เชื่อมโยงกับคดีแฮกระดับประวัติศาสตร์

Lazarus Group เป็นผู้ต้องสงสัยหลักในเหตุการณ์แฮกคริปโตที่ใหญ่ที่สุดในประวัติศาสตร์หลายครั้ง รวมถึง เหตุการณ์แฮก Bybit (กระดานเทรดคริปโตชั้นนำของโลก) มูลค่า 1.4 พันล้านดอลลาร์ในปี 2025 (ประมาณ 49,000 ล้านบาท) ซึ่งถือเป็นการแฮกครั้งใหญ่ที่สุดในวงการคริปโตจนถึงปัจจุบัน

นอกจากนี้ เมื่อต้นเดือนเมษายนที่ผ่านมา แฮกเกอร์เกาหลีเหนือยังใช้ เทคนิควิศวกรรมสังคมที่ใช้ AI ช่วย ในการขโมยเงินประมาณ 100,000 ดอลลาร์ (ราว 3.5 ล้านบาท) จากกระเป๋าคริปโต Zerion โดยเข้าถึง Session ที่ล็อกอินค้างไว้ของทีมงาน รวมถึงรหัสผ่านและ Private Key ของบริษัท

⚠️ ขยายเป้าหมายเกินโลกคริปโต

สิ่งที่น่ากังวลในครั้งนี้คือ Lazarus Group ไม่ได้จำกัดการโจมตีไว้แค่บริษัทคริปโตเท่านั้น แต่ยังขยายไปถึงธุรกิจแบบดั้งเดิมด้วย โดยผลกระทบที่อาจเกิดขึ้นได้แก่ การยึดครองบัญชีผู้ใช้ การเข้าถึงโครงสร้างพื้นฐานโดยไม่ได้รับอนุญาต ความเสียหายทางการเงิน และการรั่วไหลของข้อมูลสำคัญ

นักวิจัยใช้ระบบ Sandbox บนคลาวด์ของ Any.run (แพลตฟอร์มวิเคราะห์มัลแวร์) ในการถอดชิ้นส่วนและวิเคราะห์การทำงานของ Mach-O Man ก่อนนำข้อมูลมาเผยแพร่เพื่อเตือนภัย

📎 ข่าวที่เกี่ยวข้องจาก Bitcoinaddict.com: เหตุการณ์นี้สืบเนื่องจากที่เราเคยรายงานไว้ก่อนหน้านี้

👉 Ethena Labs ยืนยัน! เหรียญ USDe ยังมั่นคง-ทุนสำรองเพียงพอ แม้ Bybit ถูกแฮ็ก

👉 Bybit เปิดตัว API ของกระเป๋าที่ถูกขึ้นบัญชีดำ หวังตามรอยคริปโตที่ถูกแฮ็ก

👉 Bybit ซึ้งใจ! CEO ขอบคุณบริษัทคริปโตที่ร่วมมือฝ่าวิกฤตแฮ็กประวัติศาสตร์

🔗 อ้างอิงต้นฉบับ: Cointelegraph / ภาพ malwarebytes.com

💬 ความเห็นบรรณาธิการ Bitcoinaddict การที่ Lazarus Group หันมาใช้กลยุทธ์ ClickFix ผ่านการประชุมวิดีโอปลอม สะท้อนว่ากลุ่มแฮกเกอร์ระดับรัฐพัฒนาเทคนิคเพื่อหลบเลี่ยงระบบรักษาความปลอดภัยแบบดั้งเดิมอย่างต่อเนื่อง ผู้ใช้งานคริปโตและบุคลากรในบริษัทฟินเทคควรเพิ่มความระมัดระวังเป็นพิเศษ โดยเฉพาะการได้รับเชิญประชุมจากแหล่งที่ไม่คุ้นเคย และไม่ควรรันคำสั่งใดๆ ที่หน้าจอการประชุมแนะนำโดยไม่ตรวจสอบให้ถี่ถ้วน ข่าวดีคือ เมื่ออุตสาหกรรมตระหนักถึงภัยคุกคามมากขึ้น เครื่องมือป้องกันและการแบ่งปันข้อมูลภัยคุกคามระหว่างบริษัทก็พัฒนาขึ้นตามไปด้วย ซึ่งเป็นเกราะสำคัญที่จะช่วยยกระดับความปลอดภัยของระบบนิเวศคริปโตในระยะยาว

🏷️ Tags / คีย์เวิร์ด SEO Lazarus Group, Mach-O Man malware, มัลแวร์ macOS, ClickFix, แฮกเกอร์เกาหลีเหนือ, Bybit hack, ความปลอดภัยคริปโต, crypto security

— รายงานโดยทีมข่าว Bitcoinaddict.com