แฮกเกอร์ใช้ Ethereum Smart Contract ซ่อนมัลแวร์ หลบการตรวจจับความปลอดภัย

นักวิจัยด้านความปลอดภัยไซเบอร์จาก ReversingLabs ออกมาเปิดเผยวิธีการโจมตีรูปแบบใหม่ โดยแฮกเกอร์ได้ใช้ Ethereum Smart Contract เป็นช่องทางซ่อนคำสั่งและลิงก์มัลแวร์ ทำให้ระบบรักษาความปลอดภัยตรวจจับได้ยากขึ้น

มัลแวร์ที่ซ่อนอยู่ใน NPM Package

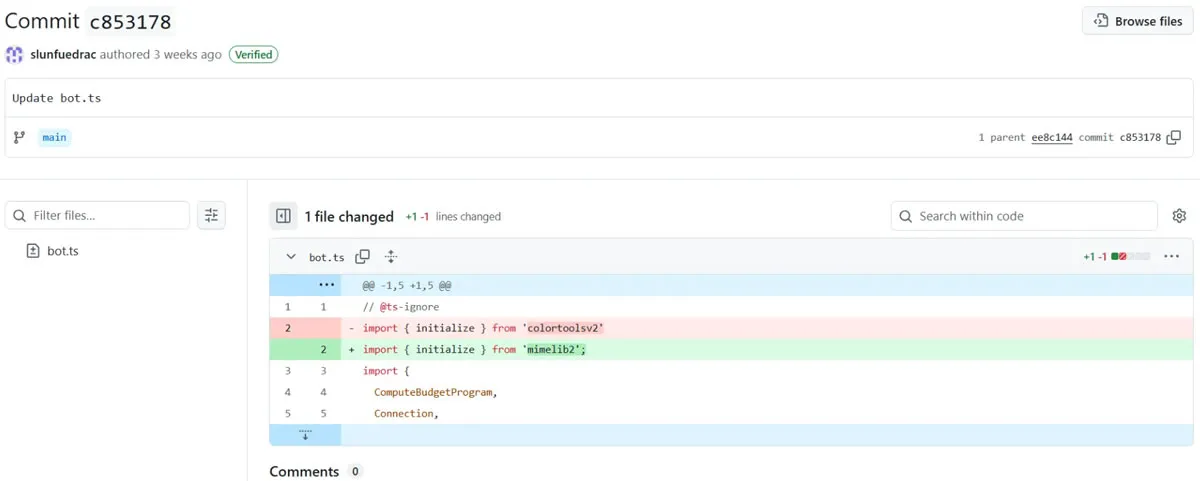

รายงานระบุว่ามีมัลแวร์ถูกฝังในแพ็กเกจบน Node Package Manager (NPM) ซึ่งเป็นแหล่งรวมไลบรารีและแพ็กเกจภาษา JavaScript ที่นักพัฒนานิยมใช้งาน โดยพบสองแพ็กเกจชื่อ “colortoolsv2” และ “mimelib2” ถูกเผยแพร่ในเดือนกรกฎาคม และมีการใช้ Smart Contract ของ Ethereum เพื่อเก็บ คำสั่งที่เป็นอันตราย

เมื่อผู้ใช้ติดตั้งแพ็กเกจ มันจะทำหน้าที่เป็น ตัวดาวน์โหลด (Downloader) ที่ไปดึงที่อยู่เซิร์ฟเวอร์ควบคุม (C2 Server) จาก Smart Contract และใช้ที่อยู่นั้นในการดาวน์โหลดมัลแวร์ขั้นที่สองลงบนเครื่องผู้ใช้ ซึ่งทำให้การตรวจจับทำได้ยาก เนื่องจากทราฟฟิกที่วิ่งผ่านบล็อกเชนมักถูกมองว่าเป็นกิจกรรมปกติ

การโจมตีที่พัฒนาอย่างต่อเนื่อง

แม้การใช้ Smart Contract ในการซ่อนมัลแวร์ไม่ใช่เรื่องใหม่ — เคยถูกใช้โดย Lazarus Group กลุ่มแฮกเกอร์ที่เชื่อมโยงกับเกาหลีเหนือเมื่อต้นปี — แต่สิ่งที่แตกต่างคือการใช้ Smart Contract เพื่อเก็บ URL สำหรับมัลแวร์โดยตรง ซึ่งถือเป็นเทคนิคใหม่ที่ยังไม่เคยพบมาก่อน

Lucija Valentić นักวิจัยของ ReversingLabs ระบุว่า นี่สะท้อนถึง วิวัฒนาการของกลยุทธ์หลบเลี่ยงการตรวจจับ ที่แฮกเกอร์กำลังใช้เพื่อเจาะระบบ open-source repositories

แคมเปญหลอกลวงเชิงซับซ้อน

แพ็กเกจมัลแวร์เหล่านี้ยังเป็นส่วนหนึ่งของ แคมเปญทางสังคมวิศวกรรม (Social Engineering) ที่ซับซ้อน โดยผู้โจมตีได้สร้าง GitHub Repository ปลอม ที่อ้างว่าเป็นบอทเทรดคริปโต โดยทำให้ดูน่าเชื่อถือผ่านการสร้างบัญชีผู้ใช้ปลอม, ปลอมการ Commit โค้ด, ใช้ Maintainer หลายคน และใส่คำอธิบายที่ดูเป็นมืออาชีพ

แนวโน้มการโจมตีเพิ่มขึ้น

ในปี 2024 มีการบันทึกการโจมตีที่เกี่ยวข้องกับคริปโตบน Open-Source repositories กว่า 23 แคมเปญ แต่การใช้ Smart Contract ซ่อนมัลแวร์ถือเป็นอีกก้าวหนึ่งของการพัฒนากลยุทธ์การโจมตี

นอกจาก Ethereum แล้ว ยังพบการโจมตีลักษณะเดียวกันบน Solana และ Bitcoin เช่น การสร้าง Repository ปลอมที่อ้างว่าเป็นบอทเทรด Solana และการเจาะไลบรารี Bitcoinlib เพื่อขโมย Credential ของกระเป๋าคริปโต

สรุป

การค้นพบนี้เตือนนักพัฒนาและผู้ใช้คริปโตให้ระวังมากขึ้นกับการใช้แพ็กเกจ Open-Source โดยเฉพาะเมื่อต้องติดตั้งจากแหล่งที่ไม่น่าเชื่อถือ เพราะ Ethereum Smart Contract อาจถูกใช้เป็นเครื่องมือซ่อนมัลแวร์ และทำให้การโจมตีตรวจจับได้ยากยิ่งขึ้น

อ้างอิง : cointelegraph.com