Address poisoning คืออะไร ทำไมถึงทำงานได้โดยไม่ต้องขโมย private key

ทำความรู้จัก Address Poisoning กลโกงคริปโตที่อาศัยพฤติกรรมผู้ใช้มากกว่าการแฮ็ก Private Key พร้อมวิธีป้องกันและเคสตัวอย่างที่สร้างความเสียหายรวมกว่า 50 ล้านดอลลาร์

address poisoning ทำงานโดยการทำให้ประวัติการทำธุรกรรมของคุณเต็มไปด้วยรายการปลอม เพื่อหลอกให้คุณส่งเงินไปยังที่อยู่ของมิจฉาชีพโดยผิดพลาด

ประเด็นสำคัญ

address poisoning ฉวยโอกาสจากพฤติกรรม ไม่ใช่ private key มิจฉาชีพจะบิดเบือนประวัติการทำธุรกรรมและอาศัยการที่ผู้ใช้คัดลอกที่อยู่ปลอมที่ดูคล้ายกันโดยผิดพลาด

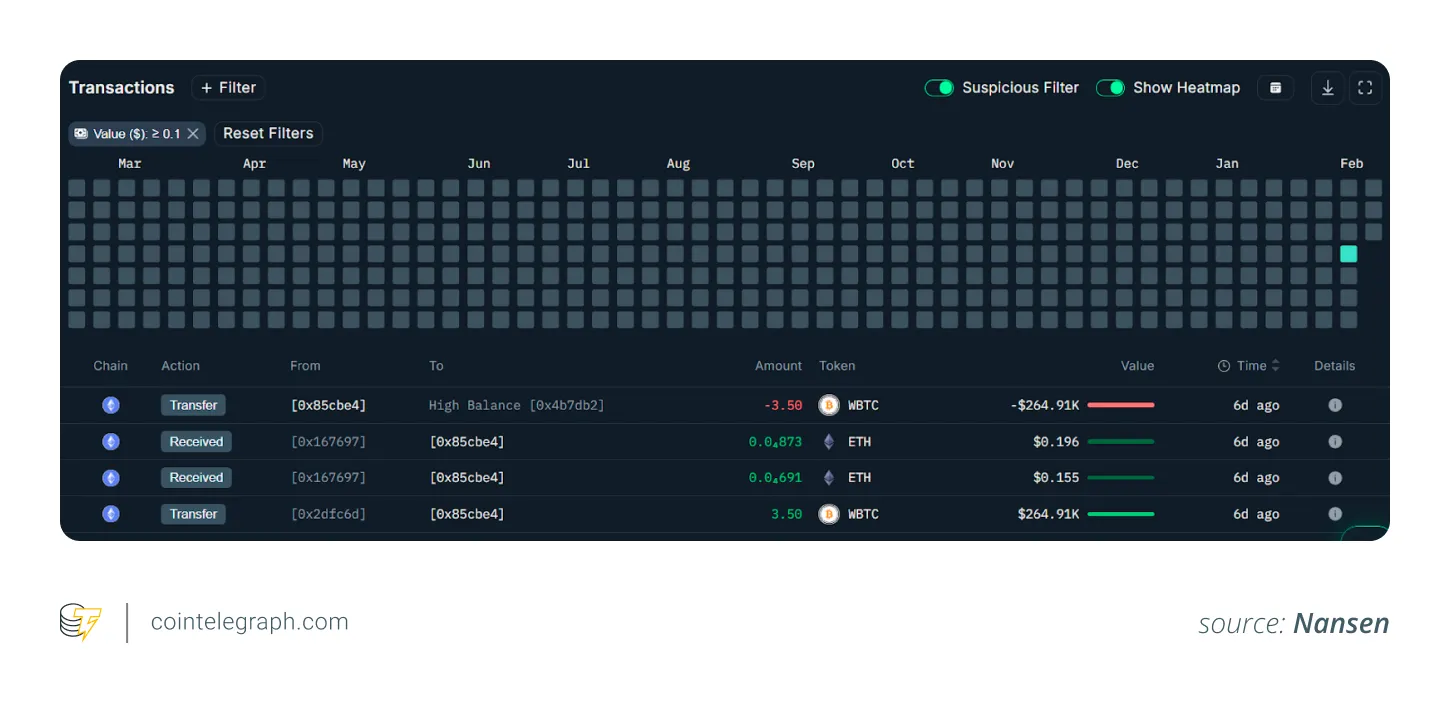

กรณีต่างๆ เช่น การสูญเสีย 50 ล้าน USDT ในปี 2025 และการสูญเสีย 3.5 wBTC ในเดือนกุมภาพันธ์ 2026 แสดงให้เห็นว่าการหลอกลวงผ่านอินเทอร์เฟซ (Interface) ง่ายๆ สามารถนำไปสู่ความเสียหายทางการเงินมหาศาลได้

ปุ่มคัดลอก ประวัติการทำธุรกรรมที่มองเห็นได้ และการโอนเศษเหรียญ (Dust Transfers) ที่ไม่ถูกกรองออก ทำให้ที่อยู่ที่ถูกปลอมแปลงดูน่าเชื่อถือภายในอินเทอร์เฟซของกระเป๋าเงิน (Wallet)

เนื่องจากบล็อกเชนเป็นระบบที่ไม่ต้องขออนุญาต (Permissionless) ใครๆ ก็สามารถส่งโทเค็นไปยังที่อยู่ใดก็ได้ กระเป๋าเงินมักจะแสดงธุรกรรมทั้งหมด รวมถึงสแปม ซึ่งมิจฉาชีพใช้เพื่อวางรายการที่ประสงค์ร้าย

ผู้ใช้คริปโตส่วนใหญ่เชื่อว่าเงินของพวกเขาจะปลอดภัยตราบใดที่ private key ยังได้รับการปกป้อง อย่างไรก็ตาม ดังที่จำนวนการหลอกลวงที่เพิ่มขึ้นแสดงให้เห็นว่ามันไม่ได้เป็นเช่นนั้นเสมอไป มิจฉาชีพได้ใช้กลยุทธ์ที่ร้ายกาจอย่าง address poisoning เพื่อขโมยสินทรัพย์โดยไม่ต้องเข้าถึง private key ของเหยื่อเลย

ในเดือนกุมภาพันธ์ 2026 แผนการฟิชชิ่ง (Phishing) ได้มุ่งเป้าไปที่ฟีเจอร์ Phantom Chat โดยการใช้กลยุทธ์ address poisoning มิจฉาชีพประสบความสำเร็จในการขโมย Wrapped Bitcoin (wBTC) ไปได้ประมาณ 3.5 เหรียญ ซึ่งมีมูลค่ามากกว่า 264,000 ดอลลาร์

ในปี 2025 เหยื่อรายหนึ่งสูญเสียเงิน 50 ล้านดอลลาร์ใน Tether (USDt) หลังจากคัดลอกที่อยู่ที่ถูกวางยา (Poisoned Address) เหตุการณ์ดังกล่าวได้เน้นย้ำถึงการออกแบบอินเทอร์เฟซที่ไม่ดีและพฤติกรรมประจำวันของผู้ใช้ที่อาจส่งผลให้เกิดความสูญเสียมหาศาล

บุคคลสำคัญในวงการคริปโตอย่าง Changpeng “CZ” Zhao ผู้ร่วมก่อตั้ง Binance ได้ออกมาเรียกร้องให้กระเป๋าเงินต่างๆ เพิ่มมาตรการป้องกันที่แข็งแกร่งขึ้นหลังจากเกิดเหตุการณ์ address poisoning

บทความนี้จะอธิบายว่าการหลอกลวงแบบ address poisoning ฉวยโอกาสจากพฤติกรรมผู้ใช้อย่างไรมากกว่าการขโมย private key

โดยรายละเอียดว่ามิจฉาชีพจัดการประวัติการทำธุรกรรมอย่างไร ทำไมกลยุทธ์นี้ถึงประสบความสำเร็จบนบล็อกเชนที่โปร่งใส และขั้นตอนปฏิบัติใดที่ผู้ใช้และผู้พัฒนากระเป๋าเงินสามารถทำได้เพื่อลดความเสี่ยง

สิ่งที่ address poisoning เกี่ยวข้องจริงๆ

แตกต่างจากการแฮ็กแบบดั้งเดิมที่มุ่งเป้าไปที่ private key หรือช่องโหว่ของโค้ด address poisoning จะบิดเบือนประวัติการทำธุรกรรมของผู้ใช้เพื่อหลอกลวงให้พวกเขาส่งเงินไปยังที่อยู่ที่ผิด

โดยปกติแล้ว การโจมตีจะดำเนินไปตามขั้นตอนดังนี้:

มิจฉาชีพระบุตัวตนกระเป๋าเงินที่มีมูลค่าสูงผ่านข้อมูลบล็อกเชนสาธารณะ

พวกเขาสร้างที่อยู่กระเป๋าเงินที่ดูคล้ายกับที่อยู่ที่เหยื่อใช้บ่อย เช่น มิจฉาชีพอาจทำให้ตัวอักษรสองสามตัวแรกและตัวสุดท้ายตรงกัน

พวกเขาส่งธุรกรรมที่มีมูลค่าน้อยมากหรือศูนย์ (Zero-value) ไปยังกระเป๋าเงินของเหยื่อจากที่อยู่ปลอมนี้

พวกเขาหวังพึ่งการที่เหยื่อจะคัดลอกที่อยู่ของมิจฉาชีพจากรายการธุรกรรมล่าสุดในภายหลัง

พวกเขาเก็บเงินเมื่อเหยื่อวางที่อยู่และส่งเงินไปยังที่อยู่ประสงค์ร้ายโดยไม่ได้ตั้งใจ

กระเป๋าเงินและ private key ของเหยื่อยังคงไม่ถูกแตะต้อง และวิทยาการรหัสลับของบล็อกเชนไม่ได้ถูกทำลาย การหลอกลวงนี้เติบโตได้เพียงเพราะความผิดพลาดของมนุษย์และความไว้วางใจในรูปแบบที่คุ้นเคย

รู้หรือไม่? การหลอกลวงแบบ address poisoning พุ่งสูงขึ้นพร้อมกับการเติบโตของเครือข่าย Ethereum Layer-2 ซึ่งค่าธรรมเนียมที่ต่ำกว่าทำให้มิจฉาชีพส่งธุรกรรมเศษเหรียญ (Dust Transactions) ไปยังกระเป๋าเงินหลายพันใบพร้อมกันได้ในราคาถูก

วิธีที่มิจฉาชีพสร้างที่อยู่ลวงตา

ที่อยู่คริปโตคือสตริงเลขฐานสิบหกที่ยาวมาก มักมี 42 ตัวอักษรบนเชนที่รองรับ Ethereum กระเป๋าเงินมักจะแสดงเฉพาะเวอร์ชันที่ย่อสั้นลง เช่น “0x85c...4b7” ซึ่งมิจฉาชีพใช้ประโยชน์จากจุดนี้ ที่อยู่ปลอมจะมีส่วนเริ่มต้นและส่วนท้ายที่เหมือนกัน ในขณะที่ส่วนตรงกลางจะแตกต่างออกไป

ตัวอย่างรูปแบบที่อยู่ปกติ: 0x742d35Cc6634C0532925a3b844Bc454e4438f44e

ตัวอย่างที่อยู่แบบ address poisoning ที่ดูคล้ายกัน: 0x742d35Cc6634C0532925a3b844Bc454e4438f4Ae

มิจฉาชีพใช้เครื่องมือสร้างที่อยู่แบบ Vanity Address เพื่อสร้างสตริงที่เกือบจะเหมือนกันเหล่านี้ ที่อยู่ปลอมจะปรากฏในประวัติการทำธุรกรรมของเหยื่อจากการโอนเศษเหรียญ สำหรับผู้ใช้ มันดูน่าเชื่อถือเมื่อมองผ่านๆ โดยเฉพาะอย่างยิ่งเมื่อพวกเขาไม่ค่อยตรวจสอบสตริงที่อยู่ฉบับเต็ม

รู้หรือไม่? บล็อกเชนเอ็กซ์พลอเรอร์ (Blockchain Explorers) บางแห่งในปัจจุบันมีการติดป้ายกำกับธุรกรรมเศษเหรียญที่น่าสงสัยโดยอัตโนมัติ เพื่อช่วยให้ผู้ใช้สังเกตเห็นความพยายามทำ address poisoning ก่อนจะโต้ตอบกับประวัติการทำธุรกรรมของพวกเขา

ทำไมกลโกงนี้ถึงประสบความสำเร็จอย่างมาก

มีปัจจัยหลายประการที่เกี่ยวพันกันซึ่งทำให้ address poisoning มีประสิทธิภาพอย่างรุนแรง:

ข้อจำกัดของมนุษย์ในการจัดการสตริงที่ยาว: เนื่องจากที่อยู่ไม่เป็นมิตรต่อมนุษย์ ผู้ใช้จึงพึ่งพาการตรวจสอบด้วยสายตาอย่างรวดเร็วที่จุดเริ่มต้นและจุดสิ้นสุด มิจฉาชีพจึงใช้ประโยชน์จากแนวโน้มนี้

ฟีเจอร์กระเป๋าเงินที่สะดวกแต่เสี่ยง: กระเป๋าเงินจำนวนมากมีปุ่มคัดลอกที่ใช้งานง่ายข้างธุรกรรมล่าสุด แม้ว่าฟีเจอร์นี้จะมีประโยชน์สำหรับการใช้งานตามปกติ แต่มันจะกลายเป็นความเสี่ยงเมื่อมีรายการสแปมแฝงเข้ามา นักสืบสวนอย่าง ZachXBT ได้ชี้ให้เห็นถึงกรณีที่เหยื่อคัดลอกที่อยู่ที่ถูกวางยาโดยตรงจาก UI ของกระเป๋าเงิน

ไม่จำเป็นต้องใช้ช่องโหว่ทางเทคนิค: เนื่องจากบล็อกเชนเป็นสาธารณะและไม่ต้องขออนุญาต ใครๆ ก็สามารถส่งโทเค็นไปยังที่อยู่ใดก็ได้ กระเป๋าเงินมักจะแสดงธุรกรรมขาเข้าทั้งหมดรวมถึงสแปม และผู้ใช้มักจะไว้วางใจประวัติของตัวเอง

ช่องโหว่อยู่ที่พฤติกรรมและประสบการณ์ผู้ใช้ (UX) ไม่ได้อยู่ที่การเข้ารหัสหรือความปลอดภัยของคีย์

ทำไมแค่คีย์ถึงป้องกันได้ไม่พอ

Private Key ควบคุมการอนุญาต ซึ่งหมายความว่ามันช่วยให้แน่ใจว่ามีเพียงคุณเท่านั้นที่สามารถลงนามในธุรกรรมได้ อย่างไรก็ตาม พวกมันไม่สามารถตรวจสอบได้ว่าที่อยู่ปลายทางนั้นถูกต้องหรือไม่ ลักษณะพื้นฐานของบล็อกเชน คือการเข้าถึงโดยไม่ต้องขออนุญาต ความไม่สามารถย้อนคืนได้ของธุรกรรม และการลดความไว้วางใจ (Trust Minimization) หมายความว่าธุรกรรมที่ประสงค์ร้ายจะถูกบันทึกไว้อย่างถาวร

ในกลโกงเหล่านี้ ผู้ใช้เป็นผู้ลงนามในการโอนด้วยความเต็มใจ ระบบทำงานตรงตามที่ได้รับการออกแบบมา และข้อบกพร่องอยู่ที่การตัดสินใจของมนุษย์

ประเด็นปัญหาทางจิตวิทยาและการออกแบบที่เกี่ยวข้องประกอบด้วย:

นิสัยประจำวัน: ผู้คนมักจะส่งเงินไปยังที่อยู่เดิมซ้ำๆ ดังนั้นพวกเขาจึงคัดลอกข้อมูลจากประวัติการทำธุรกรรมแทนที่จะป้อนที่อยู่ใหม่

ภาระทางความคิด (Cognitive Strain): การทำธุรกรรมเกี่ยวข้องกับหลายขั้นตอน เช่น ที่อยู่ ค่าธรรมเนียม เครือข่าย และการอนุมัติ ผู้ใช้หลายคนพบว่าการตรวจสอบทุกตัวอักษรเป็นเรื่องน่าเบื่อ

การแสดงผลที่ถูกตัดทอน: UI ของกระเป๋าเงินซ่อนที่อยู่ส่วนใหญ่ไว้ นำไปสู่การตรวจสอบเพียงบางส่วน

รู้หรือไม่? ในบางกรณี มิจฉาชีพใช้เครื่องมือสร้างที่อยู่เลียนแบบที่ขับเคลื่อนด้วย GPU โดยอัตโนมัติ ทำให้พวกเขาสามารถสร้างที่อยู่กระเป๋าเงินที่เกือบจะเหมือนกันได้หลายพันรายการภายในไม่กี่นาที

วิธีปฏิบัติเพื่อความปลอดภัย

แม้ว่า address poisoning จะฉวยโอกาสจากพฤติกรรมผู้ใช้มากกว่าช่องโหว่ทางเทคนิค แต่การเปลี่ยนแปลงพฤติกรรมเล็กน้อยในการทำธุรกรรมสามารถลดความเสี่ยงได้อย่างมาก การทำความเข้าใจมาตรการความปลอดภัยที่ปฏิบัติได้จริงสองสามอย่างสามารถช่วยให้ผู้ใช้คริปโตหลีกเลี่ยงความผิดพลาดที่มีราคาแพงได้โดยไม่ต้องมีความรู้ทางเทคนิคขั้นสูง

สำหรับผู้ใช้

ด้วยการตรวจสอบง่ายๆ และระเบียบวินัยในการทำธุรกรรมสามารถลดโอกาสที่คุณจะตกเป็นเหยื่อของกลโกง address poisoning ได้อย่างมาก

สร้างและใช้สมุดที่อยู่ที่ผ่านการตรวจสอบแล้ว (Address Book) หรือรายการที่อนุญาต (Whitelist) สำหรับผู้รับที่ติดต่อบ่อย

ตรวจสอบที่อยู่ฉบับเต็ม ใช้เครื่องมือตรวจสอบหรือเปรียบเทียบทีละตัวอักษรก่อนชำระเงิน

อย่าคัดลอกที่อยู่จากประวัติการทำธุรกรรมล่าสุด ให้ใช้วิธีป้อนที่อยู่ใหม่หรือใช้บุ๊กมาร์กแทน

เพิกเฉยหรือรายงานการโอนเงินจำนวนน้อยๆ ที่ไม่ได้ร้องขอ ว่าเป็นการพยายามทำ address poisoning

สำหรับผู้พัฒนากระเป๋าเงิน

การออกแบบอินเทอร์เฟซที่รอบคอบและมาตรการป้องกันที่ติดตั้งมาในตัวสามารถลดความผิดพลาดของผู้ใช้และทำให้การโจมตีแบบ address poisoning มีประสิทธิภาพน้อยลงมาก

กรองหรือซ่อนธุรกรรมสแปมที่มีมูลค่าต่ำ

ระบบตรวจจับความคล้ายคลึงกันสำหรับที่อยู่ผู้รับ

การจำลองสถานการณ์ก่อนลงนาม (Pre-signing Simulations) และคำเตือนความเสี่ยง

การตรวจสอบที่อยู่ที่ถูกวางยาในตัวผ่านการสืบค้นบนเชนหรือรายการแบล็กลิสต์ที่ใช้ร่วมกัน

ติดตามข่าวคริปโตภาษาไทยอัปเดตทุกวันได้ที่ @BitcoinAddictTH บน X และ bitcoinaddict.com

Disclaimer : การลงทุนในคริปโตมีความเสี่ยงสูง ราคาอาจผันผวนรุนแรงและสูญเสียเงินลงทุนทั้งหมด บทความนี้ไม่ใช่คำแนะนำการลงทุน โปรดศึกษาข้อมูลด้วยตนเอง

อ้างอิง : cointelegraph.com